セキュリティ分析

セキュリティ分析は、Cloudflareのセキュリティ製品によって処理されないリクエストを含む、ドメインへのすべてのHTTPリクエストに関する情報を表示します。

セキュリティ分析ダッシュボードを使用して:

- ドメインのトラフィック分布を表示します。

- Cloudflareのセキュリティ製品によって軽減されているトラフィックと、軽減されていないトラフィックがどこから提供されているか(Cloudflareのグローバルネットワークまたはオリジンサーバー)を理解します。

- 疑わしいトラフィックを分析し、適用されたフィルターに基づいてカスタムWAFルールを作成します。

- Cloudflareのセキュリティスコア(攻撃スコア、ボットスコア、アップロードコンテンツスキャンの結果)について、実データを用いて詳しく学びます。

- 適切なレート制限を見つけるために、受信トラフィックを分析します。

既に設定したセキュリティ関連のルールを変更する必要がある場合は、セキュリティイベントダッシュボードも使用することを検討してください。このダッシュボードは、Cloudflareのセキュリティ製品に影響を受けたリクエストに関する情報を表示します。

セキュリティ分析を使用するには:

-

Cloudflareダッシュボード ↗にログインし、アカウントを選択します。

-

アカウントまたはゾンダッシュボードに移動します:

- ゾンダッシュボードの場合、ドメインを選択し、セキュリティ > 分析に移動します。

- アカウントダッシュボードの場合、セキュリティセンター > セキュリティ分析に移動します。

フィルター条件を手動で入力することで、分析の範囲を調整します。また、フィールド値でフィルタリングするためにフィルターまたは除外を選択することもできます。これらのボタンは、分析データの凡例にカーソルを合わせると表示されます。

手動でフィルターを追加するには:

- フィルターを追加を選択します。

- フィールド、演算子、および値を選択します。たとえば、ソースIPアドレスでイベントをフィルタリングするには、_ソースIP_フィールドを選択し、_等しい_演算子を選択してIPアドレスを入力します。

- 適用を選択します。

フィルター値を入力する際に考慮すべき点:

- 値の周りに引用符を追加しないでください。

- ASN番号を入力する際に

ASプレフィックスを入力しないでください。たとえば、AS1423の代わりに1423を入力します。 - ワイルドカードはサポートされていません。

_前の24時間_ドロップダウンリストから分析したい時間枠を選択します。

セキュリティ分析で適用したフィルターに基づいてカスタムルールを作成するには、メインチャートの上にあるカスタムルールを作成を選択します。

このセクションでは、セキュリティ分析を行う際に一般的に使用される関連プロパティを強調表示した、受信リクエストに関するトップ統計を提示します。

各値の横にあるフィルターまたは除外を選択することで、いくつかのトップ値をフィルタリングまたは除外できます。

追加のトップ統計を表示するには、さらにトップ統計を選択します。

提供されたインサイトは、セキュリティ分析を行う際に一般的に使用されるフィルターの統計を表示し、これらのフィルターを表示データに即座に適用することはありません。

1つ以上のインサイトで高い値を見つけた場合、これは調査すべき疑わしいリクエストのセットが存在することを意味する可能性があります。さらに、これらのインサイトはダッシュボードに最初のフィルターセットを適用するための良い出発点です。

インサイトのフィルターをセキュリティ分析ダッシュボードに表示されているデータに適用するには、インサイトの横にあるフィルターを選択します。

攻撃の可能性、ボットの可能性、および悪意のあるアップロードセクションは、選択した時間枠の受信リクエストに関するWAF攻撃スコア、ボットスコア、およびWAFコンテンツスキャンスコアに関連する統計を表示します。

現在のメトリック(攻撃、ボット、またはコンテンツスキャン)に応じて、異なるトラフィックセグメントを調べることができます。異なるセグメントのスコアフィルターを適用するには、トラフィックチャートの下にあるボタンを選択します。たとえば、攻撃の可能性の下で攻撃の可能性が高いを選択すると、攻撃の可能性が高いリクエスト(WAF攻撃スコア値が21から50のリクエスト)をフィルタリングします。

さらに、チャートの下にあるスライダーを使用して、現在のメトリックに応じて受信リクエストをフィルタリングできます。これにより、事前定義されたセグメントの外のトラフィックグループをフィルタリングできます。

メインチャートは、選択したタブに応じて、選択した時間枠の以下のデータを表示します:

-

トラフィック分析:Cloudflareのセキュリティプラットフォームによって軽減されたトラフィック、Cloudflareによって提供されたトラフィック、およびオリジンサーバーによって提供されたトラフィックを、以下の分類に従って表示します:

- WAFによって軽減された:Cloudflareのアプリケーションセキュリティ製品(WAFやHTTP DDoS保護など)によってブロックまたはチャレンジされたリクエスト。ログ、スキップ、および_許可_のアクションが適用されたリクエストは含まれません。

- Cloudflareによって提供された:キャッシュされたコンテンツやリダイレクトなど、Cloudflareのグローバルネットワークによって提供されたリクエスト。

- オリジンによって提供された:オリジンサーバーによって提供されたリクエスト。

-

攻撃の可能性:受信リクエストのWAF攻撃スコア分析で、リクエストを_クリーン_、おそらくクリーン、おそらく攻撃、または_攻撃_として分類します。

-

ボットの可能性:受信リクエストのボットスコア分析で、リクエストを_自動化された_、おそらく自動化された、または_おそらく人間_として分類します。

-

レート制限分析:選択したフィルターと時間枠に一致するトラフィックのリクエストレートに関するデータを表示します。このタブを使用して、適用されたフィルターに一致する受信トラフィックの適切なレート制限を見つけることができます。

-

AIアシスタント(ベータ):データを調査するために平易な言葉を使用してアプリケーションセキュリティに関するインサイトを得ることができます。詳細については、当社のブログ記事 ↗を参照してください。

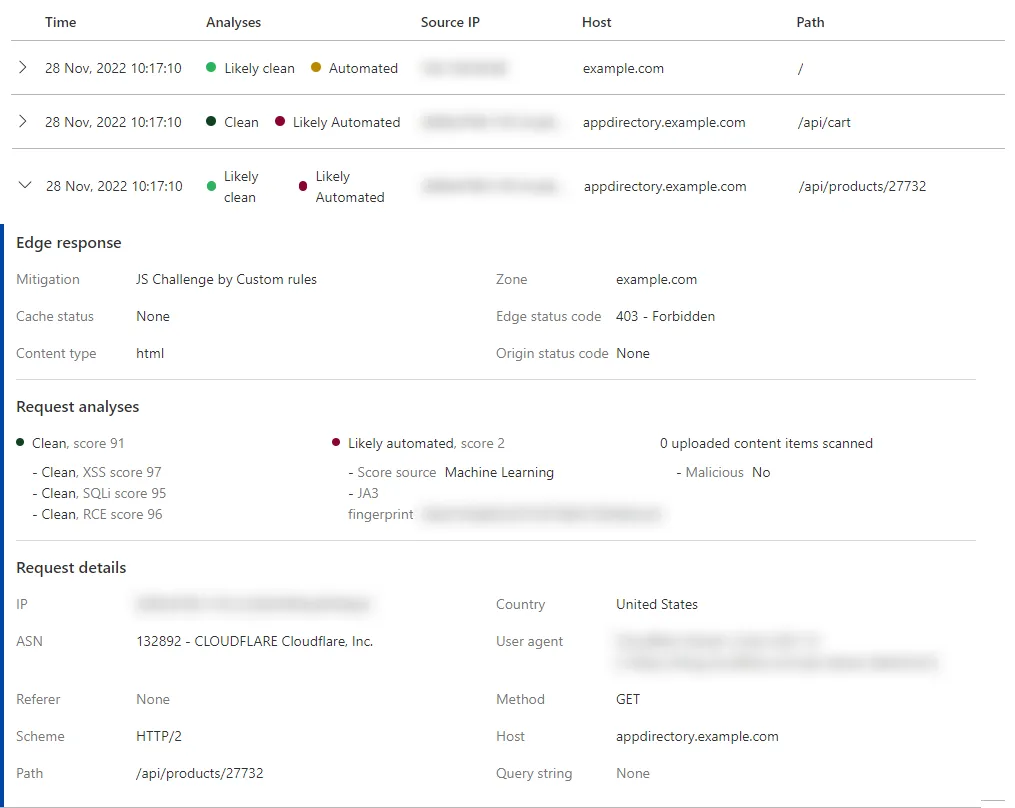

セキュリティ分析は、選択した時間枠と適用されたフィルターに基づいてリクエストログを表示し、それらのリクエストに関する詳細情報とセキュリティ分析を提供します。

デフォルトでは、セキュリティ分析はログテーブルにサンプルログを使用します。ログエクスプローラーに登録している場合は、生ログにもアクセスできる場合があります。

このセクションには、選択した時間枠内の個々の(サンプル)リクエストに関する詳細なログ情報が含まれています。

表示される情報には以下が含まれます:

- リクエストに適用された軽減アクション

- キャッシュステータス

- オリジンサーバーからCloudflareに返されたステータスコード(キャッシュミスの場合)

- クライアントに返されたCloudflareのステータスコード

- リクエストのセキュリティスコア(攻撃、ボット、アップロードコンテンツスキャン)

- リクエストプロパティ

フォレンジック分析を行う際、非常に短い時間枠を選択し、特定のリクエストセットを特定するために複数のフィルターを適用することがあります。この場合、特定の時点での受信リクエストをよりよく理解するためには、サンプルではなくリクエストの完全なリストが必要です。

デフォルトでは、セキュリティ分析は適用したフィルターに基づいてサンプルログを表示します。特定の条件下で、生ログに切り替えることができます。このビューでは、サンプルログの代わりに選択した時間枠とフィルターに対するすべてのリクエストログが表示されます。この時点で、このビューは、セキュリティ分析ページに表示されるサンプルログの数が100未満の場合にのみ利用可能です。

サンプルログから生ログに切り替えるには、サンプルログの下にある生ログに切り替えを選択します。このオプションは、選択した時間枠の(サンプル)ログの数が100未満の場合にのみ利用可能です。

生ログからサンプルログに戻すには、サンプルログに戻すを選択します。

ログエクスプローラーに切り替えて、セキュリティ分析で使用したのと同じフィルターを適用しながら分析を深めることができます。セキュリティ分析の生ログは、ログエクスプローラーで使用されるのと同じデータソースに基づいています。

セキュリティ分析ダッシュボードは、サンプルデータを使用しますが、生ログを表示する場合は除きます。ダッシュボード内のほとんどの情報は、httpRequestsAdaptiveGroupsおよびhttpRequestsAdaptive GraphQLノードから取得されます。GraphQLデータセットを直接操作する方法についての詳細は、データセット(テーブル)を参照してください。